Check Point ШэМўММЪѕЙЋЫО 2022 ФъЭјТчАВШЋЧїЪЦдЄВтЃКдкаТЕФвЛФъРяЃЌЙЉгІСДЙЅЛїЛсгаЫљдіМгCheck Point? ШэМўММЪѕЙЋЫОЗЂВМСЫЦф 2022 ФъЭјТчАВШЋ...

Palo Alto NetworksЃЈХЩЭиЭјТчЃЉЭўаВЧщБЈЭХЖгUnit 42гкШеЧАЗЂВМСЫЁЖ2020ФъUnit 42ЮяСЊЭјЭўаВБЈИцЁЗЃЌЖдДѓбѓБЫАЖЕФУРЙњЮяСЊЭјЩшБИЕФЭјТчАВШЋЮЪЬт...

Palo Alto NetworksЃЈХЩЭиЭјТчЃЉЭўаВЧщБЈЭХЖгUnit 42гкШеЧАЗЂВМСЫЁЖ2020ФъUnit 42ЮяСЊЭјЭўаВБЈИцЁЗЃЌЖдДѓбѓБЫАЖЕФУРЙњЮяСЊЭјЩшБИЕФЭјТчАВШЋЮЪЬт...

МгУмЭјТчЪЧШЅжааФЛЏЕФЃЌЩчЧјФкЕФНкЕуЪЧЫЩЩЂСЊЯЕзХЕФЃЌЩчЧјФкгаздМКЕФЙВЪЖЃЌЩчЧјЕФзщжЏвВЪЧЭЈЙ§ЙВЪЖздЯТЖјЩЯРДЪЕЪЉЁЃ

МгУмЭјТчЪЧШЅжааФЛЏЕФЃЌЩчЧјФкЕФНкЕуЪЧЫЩЩЂСЊЯЕзХЕФЃЌЩчЧјФкгаздМКЕФЙВЪЖЃЌЩчЧјЕФзщжЏвВЪЧЭЈЙ§ЙВЪЖздЯТЖјЩЯРДЪЕЪЉЁЃ

ЕчгАЁЖЕСУЮПеМфЁЗУшаДСЫШЫПЩвдНјШыЫћШЫУЮОГЃЌдкЧБвтЪЖРяЕСШЁЛњУмЃЌВхШыащМйаХЯЂЃЌжиЫмУЮОГЃЌИФБфЫћШЫвтЪЖЁЃШеЧАЃЌжЅМгИчДѓбЇМЦЫуЛњПЦбЇЯЕЕФбаОПепжИГіЃЌVRЯЕЭГЕФГСНўЪННчУцДцдкТЉЖД...

зїепЃКТЗЖрЮяСЊЭјжЧПт дДД ДгЮяРэбЇМвЗбТќЬсГіСПзгМЦЫуЕФЩшЯыжСНёЃЌвбОга43ИіФъЭЗСЫЁЃ етЕБжаОРњСЫРэТлЬсГіКЭЬНЫїНзЖЮЁЂЭЈгУСПзгЫуЗЈЗЂеЙНзЖЮЁЂСПзгЫуЗЈЗБШйНзЖЮЃЌЯждкСП...

зїепЃКСКеХЛЊЮяСЊЭјжЧПт дДД 2дТ23Ше-3дТ3ШеЃЌETHDenver 2024гкУРЙњПЦТоРЖржнЕЄЗ№ОйааЁЃжЧДЮЗНДДЪМШЫХэебХЎЪПВЮМгСЫБОНьДѓЛсЃЌВЂДјЛиСЫЯжГЁгВКЫЙлЕуМЏНѕЃЌ...

НќРДЕФШЋЧђОМУЗХЛКВЛПЩБмУтЕизшАСЫ5GЭјТчЕФЭЖзЪКЭЦЬЩшЁЃжкЫљжмжЊЃЌ5GЭјТчЕФВПЪ№ашвЊДѓСПзЪН№ЃЌЦфдЫаагжашвЊЯћКФДѓСПЕчСІЁЃдкШЋЧђОМУОАЦјЪБЃЌетаЉГЩБОПЩвдЭЈЙ§діМггУЛЇЮЊЛёЕУИп...

зїепЃКТЗЖрЮяСЊЭјжЧПт дДД “ШчЙћСПзгСІбЇУЛгаИјФуДјРДЩюПЬЕФе№КГЃЌФЧУДФуЛЙУЛгаРэНтЫќЁЃ” ——ФсЖћЫЙ·ВЃ...

ЧАМИШеЃЌУРЙњЖЅМЖ VC ——a16zзлКЯСЫ40ЖрЮЛКЯЛяШЫЙлЕуЃЌЗЂВМСЫвЛЗнЬтЮЊЁЖBig Ideas in Tech for 2024ЁЗЕФБЈИцЃЌ Цф...

зюМђЕЅЕФЗНЪНЃЌЭљЭљЪЧзюгааЇЕФЃЌРеЫїШэМўЙЅЛїОЭЪєгкетРрЁЃ НќСНФъЃЌЫцзХШЫРрЩчЛсМгЫйЯђЪ§зжЪРНчНјЛЏЃЌРеЫїШэМўЙЅЛїГЩЮЊЭјТчАВШЋзюЮЊбЯжиЕФЭўаВжЎвЛЁЃНёФъвдРДЃЌРеЫїШэМўЙЅЛїдкШЋЧђ...

зїепЃКХэебЃЈжЧДЮЗНДДЪМШЫЁЂдЦКЭзЪБОСЊКЯДДЪМКЯЛяШЫЃЉЮяСЊЭјжЧПт дДД етЪЧЮвЕФЕк297ЦЊзЈРИЮФеТЁЃ “AGIЭЈгУШЫЙЄжЧФмКЭМгУмзЪВњЪЧЬьШЛзщКЯЃЌМгУмзЪВњЪЧ...

НёФъЩЯАыФъЕФЪ§ОнБэУїЃЌРеЫїШэМўЛюЖЏКЭЪъН№Н№ЖюгаЭћДДЯТРњЪЗаТИпЁЃ Check Point ResearchдкЁЖ2023 ФъФъжаАВШЋБЈИцЁЗжажИГіЃЌНёФъЩЯАыФъЃЌЫцзХаТЕФРеЫїШэ...

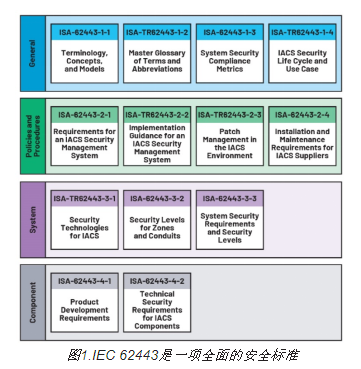

зїепЃКChristophe TremletЃЌвЕЮёЙмРэзмМреЊвЊБОЮФЬНЬжСЫIEC 62443ЯЕСаБъзМЕФЛљБОдРэКЭгХЪЦЁЃИУБъзМАќКЌСЫжМдкШЗБЃЭјТчАВШЋШЭадВЂБЃЛЄЙиМќЛљДЁЩшЪЉКЭЪ§зж...

зїепЃКChristophe TremletЃЌвЕЮёЙмРэзмМреЊвЊБОЮФЬНЬжСЫIEC 62443ЯЕСаБъзМЕФЛљБОдРэКЭгХЪЦЁЃИУБъзМАќКЌСЫжМдкШЗБЃЭјТчАВШЋШЭадВЂБЃЛЄЙиМќЛљДЁЩшЪЉКЭЪ§зж...

зїепЃКХэебЃЈжЧДЮЗНДДЪМШЫЁЂдЦКЭзЪБОСЊКЯДДЪМКЯЛяШЫЃЉ ЮяСЊЭјжЧПт дДД ЕМЖС DePINгУзюЕЭЕФГСФЌГЩБОЃЌдкзюДѓЕФЗЖЮЇФкЃЌЪЕЯжСЫзюИпаЇЕФзЪдДЕїЖШЃЌетЮЊWeb3жиЫмДЋЭГ...

РеЫїВЁЖОУЭгкЛЂЃЁ 2022ФъЃЌИчЫЙДяРшМгЙњМвВЦеўВПЪмЕНРеЫїШэМўЙЅЛїЃЌ800ЖрЬЈЗўЮёЦїЪмгАЯьЃЌЕМжТКЃЙиПижЦITЯЕЭГЬБЛОЁЃЮЊДЫЃЌИчЫЙДяРшМгеўИЎаћВМНјШыНєМБзД...

ДгееЯрЛњЃЋЩуЯрЛњЃЋТМвєБЪЕНЕЅОЏЃЌДгЕЅОЏЕН4GЃЌДг4GЕН5GЃЌетВЛНіНіЪЧвЛДЮЭјТчЕФМђЕЅЩ§МЖЃЌИќЪЧвЛДЮВњЦЗгыММЪѕЕФШкКЯДДаТЁЂФЃЪНгыгІгУЕФЩюПЬБфИяЁЂВњвЕгыаавЕЕФжиаТЯДХЦЁЃ5GЪБ...

ДгееЯрЛњЃЋЩуЯрЛњЃЋТМвєБЪЕНЕЅОЏЃЌДгЕЅОЏЕН4GЃЌДг4GЕН5GЃЌетВЛНіНіЪЧвЛДЮЭјТчЕФМђЕЅЩ§МЖЃЌИќЪЧвЛДЮВњЦЗгыММЪѕЕФШкКЯДДаТЁЂФЃЪНгыгІгУЕФЩюПЬБфИяЁЂВњвЕгыаавЕЕФжиаТЯДХЦЁЃ5GЪБ...

НќШеЃЌЙњЮёдКзмРэРюЧПжїГжейПЊЙњЮёдКГЃЮёЛсвщЃЌЛсвщЩѓвщЭЈЙ§СЫЁЖЩЬгУУмТыЙмРэЬѕР§(аоЖЉВнАИЁЗЁЗЃЈМђГЦЁЖЬѕР§ЁЗЃЉЁЃЛсвщжИГіЃЌНќФъРДЃЌЩЬгУУмТыгІгУгњЗЂЙуЗКЃЌдкБЃеЯЭјТчКЭаХЯЂАВШЋЁЂ...

ЕквЛеТ аавЕИХПі КкПЭвЛДЪРДдДгкгЂЮФжаЕФ“hacker”ЃЌдБОЪЧжИММЪѕИпГЌЁЂЪьСЗеЦЮеМЦЫуЛњММЪѕЕФШЫЁЃЕЋЫцзХЛЅСЊЭјЕФЦеМАКЭЭјТчЗИзяЕФдіМгЃЌКкПЭвЛДЪ...

ChatGPT-3ЕФШШЖШЛЙУЛЯТШЅЃЌНјНзАцGPT-4гжРДСЫЁЃ 3дТ15ШеСшГПЃЌOpenAIЗЂВМСЫЖрФЃЬЌдЄбЕСЗДѓФЃаЭGPT-4ЃЌФПЧАChatGPTвбОЩ§МЖЮЊетвЛШЋаТАцБОЁЃ ...

НЋАВШЋадзїЮЊвЛЯюЛљДЁЙІФмРДЪЕЪЉАЎЖћРМЖМАиСж2023Фъ3дТ16ШеЃК ШЋЧђСьЯШЕФICЩеТМКЭАВШЋЗўЮёЬсЙЉЩЬEPS GlobalНёЬьаћВМЭЦГівЛЯюАВШЋЩеТМЗўЮёЃЌИУЗўЮёЗћКЯКИЧЛЅСЊЭј...

ЮЊЛ§МЋЯьгІЙЄаХВПЕШЪЎЦпВПУХСЊКЯгЁЗЂЕФЁЖЁАЛњЦїШЫ+ЁБгІгУааЖЏЪЕЪЉЗНАИЁЗЃЌЭЦЖЏЁАЛњЦїШЫ+ ...

ЮФЕЕРДдДЃКРћдЊКр